园区网GRE实现总部和分布互联互通

一、拓扑 文章插图

文章插图

二、 配置实施1、总校区交换机配置

1)、接入交换机配置VLAN及划分VLAN

vlan batch 10 20 30 40 50 //创建VLAN

interface Ethernet0/0/1 //接口配置Access并划分VLAN

port link-type access

port default vlan 10

interface Ethernet0/0/2

port link-type access

port default vlan 20

interface Ethernet0/0/3

port link-type access

port default vlan 30

interface Ethernet0/0/4

port link-type access

port default vlan 40

interface Ethernet0/0/5

port link-type access

port default vlan 50

interface Ethernet0/0/22 //上联口配置为Trunk

port link-type trunk

port trunk allow-pass vlan 2 to 4094

2)、核心交换机配置

vlan batch 10 20 30 40 50 60 70 //创建VLAN

interface GigabitEthernet0/0/1//配置接入接口划分VLAN

port link-type access

port default vlan 10

interface GigabitEthernet0/0/2

port link-type access

port default vlan 20

interface GigabitEthernet0/0/3

port link-type access

port default vlan 30

interface GigabitEthernet0/0/24

port link-type access

port default vlan 40 //配置和防火墙互联的vlan

ip route-static 0.0.0.0 0.0.0.0 10.1.23.2//配置默认路由到防火墙

interface Vlanif10 //创建SVI虚拟接口作为客户端的网关

ip address 192.168.10.254 255.255.255.0

dhcp select interface//接口启用DHCP功能分配IP地址

interface Vlanif20

ip address 192.168.20.254 255.255.255.0

dhcp select interface

interface Vlanif30

ip address 192.168.30.254 255.255.255.0

dhcp select interface

interface Vlanif40

ip address 192.168.40.254 255.255.255.0

dhcp select interface

interface Vlanif50

ip address 192.168.50.254 255.255.255.0

dhcp select interface

interface GigabitEthernet0/0/23

port link-type trunk//配置和接入互联接口为Trunk并允许VLAN通过

port trunk allow-pass vlan 2 to 4094

interface GigabitEthernet0/0/24

port link-type access//配置默认VLAN70与防火墙互联

port default vlan 70

ip route-static 0.0.0.0 0.0.0.0 10.1.12.2//配置默认路由到防火墙

2、分校核心配置

vlan batch 10 20 30 40 //创建VLAN

interface Vlanif10 //配置三层SVI接口作为PC的网关

ip address 172.16.10.254 255.255.255.0

dhcp select interface//配置接口下发DHCP功能

interface Vlanif20

ip address 172.16.20.254 255.255.255.0

dhcp select interface

interface Vlanif30

ip address 172.16.30.254 255.255.255.0

dhcp select interface

interface Vlanif40

ip address 10.1.23.1 255.255.255.0

3、总校区出口防火墙关键配置

【园区网GRE实现总部和分布互联互通】1)、接口划分安全区域

firewall zone trust //创建接口加入Trust区域

add interface GigabitEthernet0/0/0

add interface GigabitEthernet1/0/2

firewall zone untrust//创建接口加入Untrust区域

add interface GigabitEthernet1/0/1

add interface Tunnel0

2)、GRE隧道VPN配置

interface Tunnel0 //创建隧道接口

ip address 172.17.1.1 255.255.255.0

tunnel-protocol gre //使用GRE封装

source GigabitEthernet1/0/1//配置源和目的

destination 201.1.1.2

firewall zone untrust

add interface Tunnel0//将隧道接口加入到Untrust

3)、路由配置

ip route-static 0.0.0.0 0.0.0.0 200.1.1.2//默认路由到ISP

ip route-static 172.16.0.0 255.255.0.0 Tunnel0//分校路由到隧道GRE接口

ip route-static 192.168.0.0 255.255.0.0 10.1.12.1//回程路由

4)、安全策略配置

[FW1-policy-security]security-policy

[FW1-policy-security] default action permit //默认允许所有数据

4、分校区出口防火墙关键配置

1)、安全区域配置

firewall zone trust

add interface GigabitEthernet0/0/0

add interface GigabitEthernet1/0/2

firewall zone untrust

add interface GigabitEthernet1/0/1

add interface Tunnel0

2)、GRE配置原理和FW1配置一样

interface Tunnel0

ip address 172.17.1.2 255.255.255.0

tunnel-protocol gre

source GigabitEthernet1/0/1

destination 200.1.1.1

3)、路由配置

ip route-static 0.0.0.0 0.0.0.0 201.1.1.1 //配置默认路由到ISP

ip route-static 172.16.0.0 255.255.0.0 10.1.23.1//配置回程路由

ip route-static 192.168.0.0 255.255.0.0 Tunnel0//配置到总校区的明细路由走隧道接口

4)、安全策略配置

[FW2-policy-security]security-policy

[FW2-policy-security] default action permit //默认允许所有数据

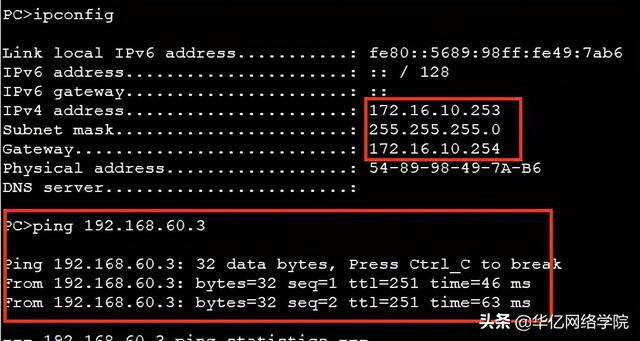

三、验证1、分校区可以通过GRE实现到总校区FTP服务器的访问 文章插图

文章插图

2、分校通过客户端测试可以实现FTP服务器的访问

- 闲鱼|电诉宝:“闲鱼”网络欺诈成用户投诉热点 Q3获“不建议下单”评级

- 王兴称美团优选目前重点是建设核心能力;苏宁旗下云网万店融资60亿元;阿里小米拟增资居然之家|8点1氪 | 美团

- 手机基带|为了5G降低4G网速?中国移动回应来了:罪魁祸首不是运营商

- 互联网|苏宁跳出“零售商”重组互联网平台业务 融资60亿只是第一步

- 峰会|这场峰会厉害了!政府企业专家媒体共议网络内容生态治理

- 桌面|日常使用的软件及网站分享 篇一:几个动态壁纸软件和静态壁纸网站:助你美化你的桌面

- 互联网|强制收集个人信息?国家网信办拟为38类App戴紧箍

- 发展|我省要求互联网平台坚持依法合规经营 推动线上经济健康规范发展

- 荣耀V30|麒麟990+40W快充,昔日猛将彻底沦为清仓价?网友:太遗憾

- 健身房|乐刻韩伟:产业互联网中只做单环节很难让数据发挥大作用