跨站脚本(XSS)漏洞实战演示——由易到难2( 二 )

">

注意我们在单词domain中间又加了一个单词domain , 这时系统在删除一个单词domain后 , 还会留下一个domain , 这样我们就成功执行了语句了 。

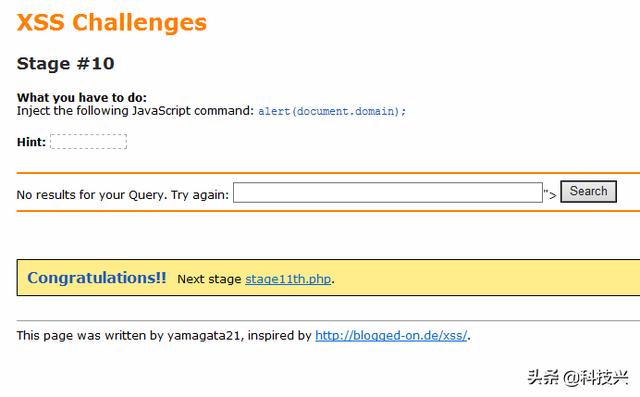

点击“search”按钮时 , 页面在弹出内容为当前页面域名的弹窗后 , 提示“恭喜!” , 就可以顺利进入下一关了 , 如下图所示: 文章插图

文章插图

恭喜通关

当然我们也可以通过编码的方法来绕过 , 我们可以构造:

">

其中“eval”是用来执行字符串 , 其后边的内容会当成JavaScript语句执行 , “atob”表示将加密的base64密文 , 转换成原文 , 而里边的一串乱码就是通过base64加密过的的“alert(document.domain)”语句 , 关于加密 , 有兴趣的可以阅读我的文章《Web渗透测试——密码学基础》 , 其实和上边的语句一样 , 这样就可以避免domain被删除了 。

【跨站脚本(XSS)漏洞实战演示——由易到难2】以上就是跨站脚本(XSS)漏洞实战演示——由易到难第二部分的全部内容 , 希望对你了解XSS漏洞有所帮助 , 欢迎关注@科技兴了解更多科技尤其是网络安全方面的资讯和知识 。

- 视频生产工具“AI智能脚本编辑器”你会用么?

- |写脚本的作用是什么?做自媒体,什么样的视频一定要写脚本?

- Python|Python实用案例,Python脚本实现文件自动归类

- 现阶段|站上新风口的"智慧城市",却还在使用"数字脚本"

- usp|4步创建强力B2B视频脚本,让你的视频营销更有价值

- 王者荣耀|全球最大的同性交友网站,竟然藏着王者荣耀脚本?

- 程序员开发抢茅台脚本:2天就刷榜Github

- 这个脚本厉害了,帮你百度贴吧自动签到

- 次世代主机拷机对比:PS5温度最高峰值65度 XSS最低

- 白帽黑客教你Kali:XSS攻击随便打开一个网站被控制的秘密